Definicion de

Los ordenadores suelen estar conectados entre sí por cables. Pero si la red abarca una región extensa, las conexiones pueden realizarse a través de líneas telefónicas, microondas, líneas de fibra óptica e incluso satélites.

Cada dispositivo activo conectado a la red se denomina nodo. Un dispositivo activo es aquel que interviene en la comunicación de forma autónoma, sin estar controlado por otro dispositivo. Por ejemplo, determinadas impresoras son autónomas y pueden dar servicio en una red sin conectarse a un ordenador que las maneje; estas impresoras son nodos de la red.

Define las reglas de una red y cómo interactúan sus componentes. Estos equipos de red pueden conectarse de muchas y muy variadas maneras. La conexión más simple es un enlace unidireccional entre dos nodos. Se puede añadir un enlace de retorno para la comunicación en ambos sentidos. Los cables de comunicación modernos normalmente incluyen más de un cable para facilitar esto, aunque redes muy simples basadas en buses tienen comunicación bidireccional en un solo cable.

En casos mixtos se puede usar la palabra arquitectura en un sentido relajado para hablar a la vez de la disposición física del cableado y de cómo el protocolo considera dicho cableado. Así, en un anillo con una MAU podemos decir que tenemos una topología en anillo, o de que se trata de un anillo con topología en estrella.

La topología de red la determina únicamente la configuración de las conexiones entre nodos. La distancia entre los nodos, las interconexiones físicas, las tasas de transmisión y/o los tipos de señales no pertenecen a la topología de la red, aunque pueden verse afectados por la misma.

B)Topoligia:

La topología de bus permite que todos los dispositivos de la red puedan ver todas las señales de todos los demás dispositivos, lo que puede ser ventajoso si desea que todos los dispositivos obtengan esta información. Sin embargo, puede representar una desventaja, ya que es común que se produzcan problemas de tráfico y colisiones, que se pueden paliar segmentando la red en varias partes. Es la topología más común en pequeñas LAN, con hub o switch final en uno de los extremos. También representa una desventaja ya que si el cable se rompe, ninguno de los servidores siguientes tendrá acceso a la red.

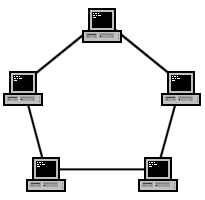

En este tipo de red la comunicación se da por el paso de un token o testigo, que se puede conceptualizar como un cartero que pasa recogiendo y entregando paquetes de información, de esta manera se evitan eventuales pérdidas de información debidas a colisiones.

Cabe mencionar que si algún nodo de la red se cae (término informático para decir que esta en mal funcionamiento o no funciona para nada) la comunicación en todo el anillo se pierde.

En un anillo doble, dos anillos permiten que los datos se envíen en ambas direcciones. Esta configuración crea redundancia (tolerancia a fallos), lo que significa que si uno de los anillos falla, los datos pueden transmitirse por el otro.

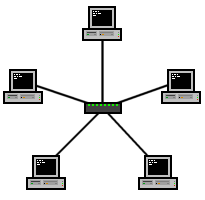

-ESTRELLA, Una red en estrella es una red en la cual las estaciones están conectadas directamente a un punto central y todas las comunicaciones se han de hacer necesariamente a través de este.

Medios de Transmicion De Datos:

Bluetooth: Bluetooth es el nombre común de la especificación industrial IEEE 802.15.1, que define un estándar global de comunicación inalámbrica que posibilita la transmisión de voz y datos entre diferentes dispositivos mediante un enlace por radiofrecuencia segura, globalmente y sin licencia de corto rango. Los principales objetivos que se pretende conseguir con esta norma son:Facilitar las comunicaciones entre equipos móviles y fijos. Eliminar cables y conectores entre éstos. Ofrecer la posibilidad de crear pequeñas redes inalámbricas y facilitar la sincronización de datos entre nuestros equipos personales. Los dispositivos que con mayor intensidad utilizan esta tecnología son los de los sectores de las telecomunicaciones y la informática personal, como PDAs, teléfonos celulares, computadoras portátiles, PCs, impresoras y cámaras digitales.La tecnología Bluetooth comprende hardware, software y requerimientos de interoperatividad, por lo que para su desarrollo ha sido necesaria la participación de los principales fabricantes de los sectores de las telecomunicaciones y la informática, tales como: Sony Ericsson, Nokia, Motorola, Toshiba, IBM e Intel, entre otros. Posteriormente se han ido incorporando muchas más compañías, y se prevé que próximamente lo hagan también empresas de sectores tan variados como automatización industrial, maquinaria, ocio y entretenimiento, fabricantes de juguetes, electrodomésticos, etc., con lo que en poco tiempo se nos presentará un panorama de total conectividad de nuestros aparatos tanto en casa como en el trabajo.

http://es.wikipedia.org/wiki/Bluetooth

Infrarrojo: El infrarrojo es un tipo de luz que no podemos ver con nuestros ojos. Nuestros ojos pueden solamente ver lo que llamamos luz visible. La luz infrarroja nos brinda información especial que no podemos obtener de la luz visible. Nos muestra cuánto calor tiene alguna cosa y nos da información sobre la temperatura de un objeto. Todas las cosas tienen algo de calor e irradian luz infrarroja. Incluso las cosas que nosotros pensamos que son muy frías, como un cubo de hielo, irradian algo de calor. Los objetos fríos irradian menos calor que los objetos calientes. Entre más caliente sea algo más es el calor irradiado y entre más frío es algo menos es el calor irradiado. Los objetos calientes brillan más luminosamente en el infrarrojo porque irradian más calor y más luz infrarroja. Los objetos fríos irradian menos calor y luz infrarroja, apareciendo menos brillantes en el infrarrojo. Cualquier cosa que tenga una temperatura irradia calor o luz infrarroja. En las imágenes infrarrojas mostradas abajo, colores diferentes son usados para representar diferentes temperaturas. Puedes encontrar cuál temperatura es representada por un color usando la escala color-temperatura a la derecha de las imágenes. Las temperaturas están en grados Fahrenheit.

http://www.spitzer.caltech.edu/espanol/edu/learn_ir/

Por Trensado: Un Cable de par trenzado es uno de los tipos de cables de pares compuesto por hilos, normalmente de cobre, trenzados entre sí. Hay cables de 2, 4, 25 o 100 pares de hilos e incluso de más. El trenzado mantiene estable las propiedades eléctricas a lo largo de toda la longitud del cable y reduce las interferencias creadas por los hilos adyacentes en los cables compuestos por varios pares. Aún teniendo trenzado a veces es necesario apantallar estos cables con un recubrimiento metálico o incluso apantallar cada par trenzado dentro del cable completo para evitar interferencias entre estos. Definimos 4 tipos básicos de pares trenzados según su recubrimiento:UTP : (Unshielded Twisted Pair) Sin ningún tipo de recubrimiento metálico. FTP : (Foiled Twisted Pair) Recubrimiento metálico alrededor de todo el conjunto de pares trenzados. STP : (Shielded Twisted Pair) Recubrimiento metálico alrededor de cada par trenzado. S/STP: (Screened STP) Recubrimiento metálico alrededor de cada par trenzado y del cable completo.

http://es.wikipedia.org/wiki/Cable_de_par_trenzado

Cable Coaxial: El cable coaxial es un cable formado por dos conductores concéntricos:Un conductor central o núcleo, formado por un hilo sólido o trenzado de cobre (llamado positivo o vivo), Un conductor exterior en forma de tubo o vaina, y formado por una malla trenzada de cobre o aluminio o bien por un tubo, en caso de cables semirígidos. Este conductor exterior produce un efecto de blindaje y además sirve como retorno de las corrientes. El primero está separado del segundo por una capa aislante llamada dieléctrico. De la calidad del dieléctrico dependerá principalmente la calidad del cable. Todo el conjunto puede estar protegido por una cubierta aislante. Existen múltiples tipos de cable coaxial, cada uno con un diámetro e impedancia diferentes. El cable coaxial no es habitualmente afectado por interferencias externas, y es capaz de lograr altas velocidades de transmisión en largas distancias. Por esa razón, se utiliza en redes de comunicación de banda ancha (cable de televisión) y cables de banda base (Ethernet).El cable coaxial se reemplaza por la fibra óptica en distancias superiores a varios kilómetros, porque el ancho de banda de esta última es muy superior, lo que justifica su mayor costo y su instalación más delicada.

http://es.wikipedia.org/wiki/Cable_coaxial

Microondas: Los sistemas de microondas terrestres han abierto una puerta a los problemas de transmisión de datos, sin importar cuales sean, aunque sus aplicaciones no estén restringidas a este campo solamente. Las microondas están definidas como un tipo de onda electromagnética situada en el intervalo del milímetro al metro y cuya propagación puede efectuarse por el interior de tubos metálicos. Es en si una onda de corta longitud.Tiene como características que su ancho de banda varia entre 300 a 3.000 Mhz, aunque con algunos canales de banda superior, entre 3´5 Ghz y 26 Ghz. Es usado como enlace entre una empresa y un centro que funcione como centro de conmutación del operador, o como un enlace entre redes Lan.Para la comunicación de microondas terrestres se deben usar antenas parabólicas, las cuales deben estar alineadas o tener visión directa entre ellas, además entre mayor sea la altura mayor el alcance, sus problemas se dan perdidas de datos por atenuación e interferencias, y es muy sensible a las malas condiciones atmosféricas.

http://html.rincondelvago.com/transmision-de-datos_3.html

Satelite: Conocidas como microondas por satélite, esta basado en la comunicación llevada a cabo a través de estos dispositivos, los cuales después de ser lanzados de la tierra y ubicarse en la orbita terrestre siguiendo las leyes descubiertas por Kepler, realizan la transmisión de todo tipo de datos, imágenes, etc., según el fin con que se han creado. Las microondas por satélite manejan un ancho de banda entre los 3 y los 30 Ghz, y son usados para sistemas de televisión, transmisión telefónica a larga distancia y punto a punto y redes privadas punto a punto.Las microondas por satélite, o mejor, el satélite en si no procesan información sino que actúa como un repetidor-amplificador y puede cubrir un amplio espacio de espectro terrestre http://html.rincondelvago.com/transmision-de-datos_3.html

Wireles: Se denomina Wireless a las comunicaciones inalámbricas, en las que se utilizan modulación de ondas electromagnéticas, radiaciones o medios ópticos. Estás se propagan por el espacio vacío sin medio físico que comunique cada uno de los extremos de la transmisión. http://www.configurarequipos.com/wireless.php